-

Posts

111 -

Joined

-

Last visited

Content Type

Profiles

Forums

Downloads

Store

Gallery

Bug Reports

Documentation

Landing

Posts posted by h0schi

-

-

8 minutes ago, Anym001 said:

Ich wüsste nicht, dass man spezielle Ordner ausschränken kann.

Würde für jeden benötigten Share eine eigene PATH-Angabe machen.

Jep - hat funktioniert.

Dank dir

-

1

1

-

-

-

2 minutes ago, Pixelpaule said:

Wie genau meinst du das? Ich habe bei mir mein Netzwerk so eingerichtet das Clients von außerhalb nur per VPN reinkommen. Also bei mir sind keine Ports offen, außer der vom VPN Server. Ansonsten würde ich in Nextcloud auch nur ein User mit Administratorrechten anlegen der nur für die Konfiguration von Nextcloud zuständig ist. Die User mit denen dann produktiv gearbeitet wird haben keine Administratorrechte. Klar und dann eben Lese- und Schreibrechte in den ganzen Shares in denen Sie aber auch Schreibrechte über die Netzwerkfreigabe haben.

Du hast es ja schon schön erklärt - kurzum dass nicht Hinz und Kunz mit dem Passwort 1234 auf die ganzen Shares Zugriff haben und machen können was sie wollen

Ich hab Nextcloud über ein Reverse-Proxy und 2FA im Internet stehen.

Die einzelnen Nextcloud-Benutzer haben lediglich Ihren Account, keine Admin-Rechte, müssen 2FA anwenden und haben keinen Zugriff auf die gemounteten Shares.

6 minutes ago, Anym001 said:Ich persönlich hätte nur die benötigten Shares hinzugefügt. (Allerdings schon auch mit R+W Rechten)

Also zB Medien, Downloads, ...

Somit kein Zugriff auf zB appdata.

Das ist wahrscheinlich Geschmackssache.

Wäre sauberer, aber kann ich z.B. AppData auf eine Möglichkeit exkludieren ?

Eine andere Möglichkeit wäre mit mehreren PATH-Angaben zu arbeiten.

Müsst ich mal schauen ob der Container das so frisst

-

Kann man jetzt sehen wie man möchte.

Wenn man weiß was man macht und Nextcloud dementsprechend sichert, seh ich es persönlich nicht als Sicherheitsrisiko.

Man möchte ja auch lesen und schreiben auf den Shares, von daher gibt es ja keine Alternative, oder ?

-

-

Ist richtig

-

Denk dran dass der Container eine Bridge mit eigener IP benötigt.

-

6 minutes ago, benv said:

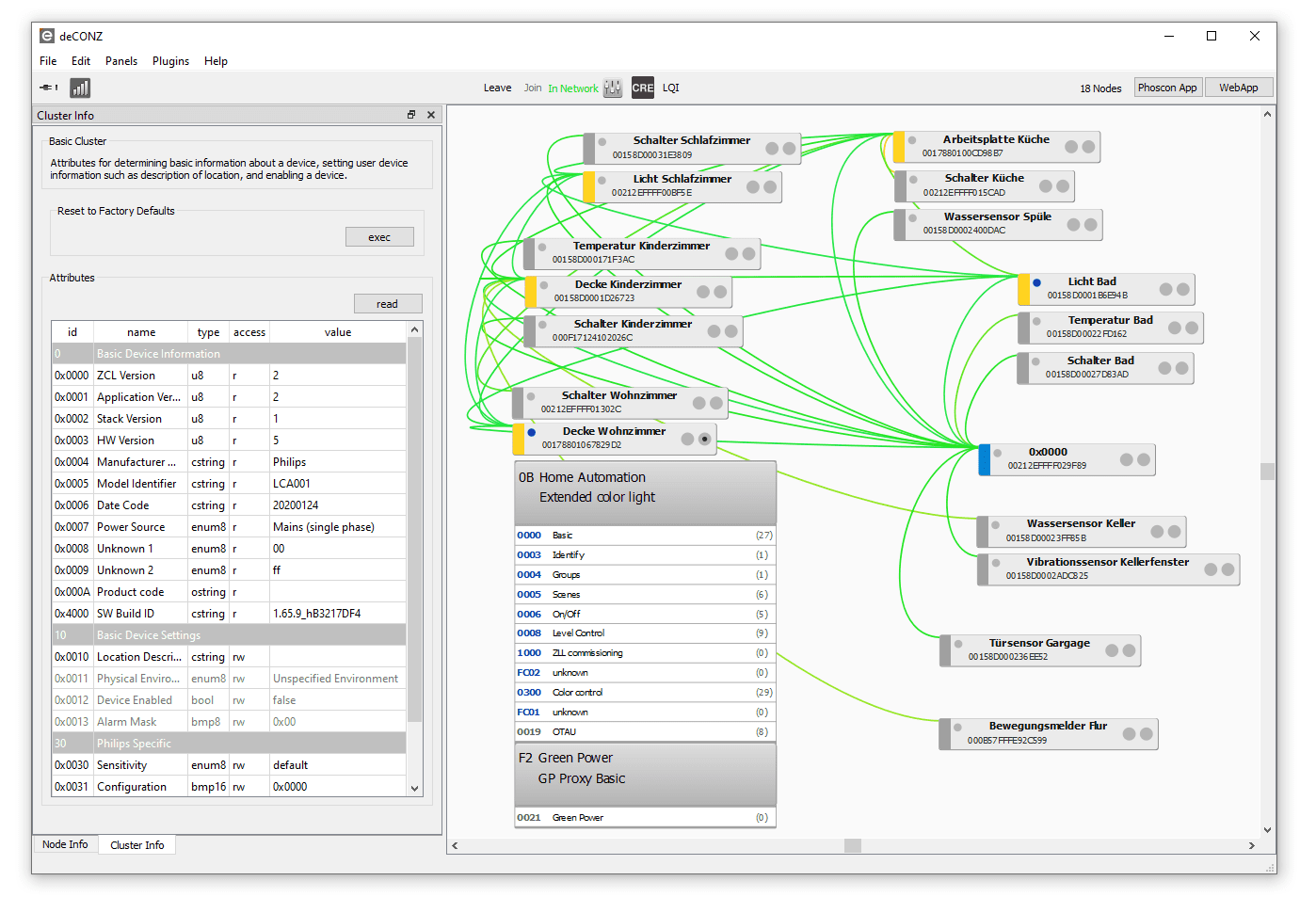

Du meinst das Web-UI von Deconz-Container? Da komme ich auf die Ansicht, die meinen Stick mit seiner IP zeigt (Phoscon Gateway).

Nee nee, du kannst per VNC (Port 5900) auch auf den Deconz-Container zugreifen und die einzelnen Funkverbindungen zu deinen Geräte einsehen.

So wie hier:

6 minutes ago, benv said:

6 minutes ago, benv said:Werde ich mal ausprobieren und dann später zuhause mal versuchen, ein Gerät zu verbinden. Danke schon mal!!

Kein Thema

-

Der Deconz-Container benötigt ein Bridge-Netzwerk mit einer festen IP-Adresse.

Was bekommst du denn angezeigt wenn du eine VNC-Session startest ?

Vor der Änderung zur Sicherheit ein Backup des Containers machen

Editiere mal den Container und ändere oben das Repository von "spaceinvaderone/deconz" in "marthoc/deconz:latest", um das aktuellste Build zu erhalten.

Als "usb device name" habe ich "/dev/ttyACM0" eingetragen.

Um ein FW-Update des Conbee2-sticks durchzuführen musst du folgendes durchführen:

Die Befehle im Unraid-Terminal durchführen:

1) docker stop deconz

2) docker run -it --rm --entrypoint "/firmware-update.sh" --privileged --cap-add=ALL -v /dev:/dev -v /lib/modules:/lib/modules -v /sys:/sys marthoc/deconz

3) Device Path: /dev/ttyACM0

4) File Name: deCONZ_ConBeeII_0x26660700.bin.GCF

5) *** Die Taste "Y" drücken ***

6) *** 30 Sekunden warten ***

7) docker start deconz

-

15 minutes ago, Pixelpaule said:

Lassen sich denn dann auch Daten aus den Shares die über "External storage support" in Nextcloud eingebunden sind, mit den Nextcloud-Client syncronisieren?

Jep, auch diese lassen sich synchronisieren.

Hab dir ein paar Bilder dazu gemacht:

(Nextcloud Container aus knex666's Repository)

Die PATH-Einstellung wurde nachträglich hinzugefügt.

-

Du kannst mit der Nextcloud-App "External storage support" auf die internen Ordner (Backup etc.) von Unraid zugreifen bzw. mounten

Die einzelnen Mount-Points kannst du auch auf einzelne Benutzer beschränken.

Bei meinen Windows-Clients wird über die Nextcloud-Client Software dann die benutzerspezifischen Daten (Desktop, Documents, etc.) synchronisiert.

-

Lokal und die Daten werden per Nextcloud dann auf den Unraid-Server synchronisiert.

-

Alternativ zum Capture-Stick ist vielleicht auch Pi-KVM (https://pikvm.org) interessant.

Ich nutz es selbst jetzt ca. 2 Monate und ich bin echt begeistert.

-

Also von den Einstellmöglichkeiten ist Duplicati wirklich klasse und auch umfangreicher als Duplicacy, aber das ist halt auch so ein bisschen das Manko daran.

Gerade was Sicherungen angeht möchte der Benutzer die Sicherung einrichten und auch sicher sein dass die Wiederherstellung funktioniert.

Da funktioniert eben bei Duplicacy eigentlich Out of the Box.

-

Ob er 1:1 Kopien ablegen kann, kann ich dir nicht sagen.

Bei mir wurden die Dateien verschlüsselt und in kleinen Blöcken abgelegt.

-

Hatte zuerst Duplicati in Kombination mit OneDrive im Einsatz.

Nach ein paar Restores und darauffolgenden Problemen habe ich mich dann auch für Duplicacy entschieden und kann bis jetzt nicht klagen.

-

1

1

-

-

On 12/11/2020 at 10:37 AM, Propaganda said:

Thank you - thats what i searched

If you need to also update the firmware of the conbee2-stick.

Execute following commands in Unraid-terminal:

1) docker stop deconz

2) docker run -it --rm --entrypoint "/firmware-update.sh" --privileged --cap-add=ALL -v /dev:/dev -v /lib/modules:/lib/modules -v /sys:/sys marthoc/deconz

3) Device Path: /dev/ttyACM0

4) File Name: deCONZ_ConBeeII_0x26660700.bin.GCF

5) Press "Y"

6) Wait about 30 seconds

7) docker start deconz

-

Hat funktioniert - Dank dir

Bei Cloudflare sind noch folgende Page Rules zu empfehlen:

- Auto Minify: Aus

- Cache-Level: Umgehen

- Performance deaktivieren

Die Funktion „Cache Assets“ beim NPM hat ein paar Probleme verursacht, worauf ich sie deaktiviert hab.

-

Nextcloud selbst gibt die Empfehlung.

Zumindestens wirds als Warnung auf dem Webinterface unter Übersicht angezeigt.

-

Habs hinbekommen.

Hab die Umgebung (Nextcloud, MariaDB und NPM) neu installiert.

Hab per NPM über die Lets Encrypt DNS-Challenge das Wildcard-Zertifikat von Cloudflare geholt und eingebunden.

Nach dem Einbinden des CF-Zertifikats war Nextcloud erreichbar.

Unter den Logs waren die dauerhaften Fehlversuche verschwunden.

Bei einem fehlerhaften Anmeldeversuch wird bis dahin die IP-Adresse von Cloudflare angezeigt.

Durch hinzufügen folgender beider Zeilen in der config.php bekommt man bei fehlerhaften Anmeldeversuche die wirkliche IP-Adresse angezeigt:

Quote'trusted_proxies' => array (

'173.245.48.0/20', '103.21.244.0/22', '103.22.200.0/22', '103.31.4.0/22', '141.101.64.0/18', '108.162.192.0/18', '190.93.240.0/20', '188.114.96.0/20', '197.234.240.0/22', '198.41.128.0/17', '162.158.0.0/15', '104.16.0.0/12', '172.64.0.0/13', '131.0.72.0/22', '2400:cb00::/32', '2606:4700::/32', '2803:f800::/32', '2405:b500::/32', '2405:8100::/32', '2a06:98c0::/29', '2c0f:f248::/32'

),Quote'forwarded_for_headers' => array('HTTP_CF_CONNECTING_IP'),

Cloudflare IP-Ranges:

https://www.cloudflare.com/ips/

Bei NPM habe ich unter dem betroffenen Proxy Host unter dem Tab "Advanced" folgende Custom Nginx Configuration eingetragen:

Quoteproxy_set_header Host $host;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_max_temp_file_size 16384m;

client_max_body_size 0;location /.well-known/carddav {

return 301 $scheme://$host/remote.php/dav;

}location /.well-known/caldav {

return 301 $scheme://$host/remote.php/dav;

}Weiß Jemand wie man den Befehl "occ db:add-missing-indices" in dem Nextcloud-Container von knex666 ausführt ?

Ich bekomme egal was ich mache immer wieder die Meldung und komme anschließend leider nicht weiter.

QuoteConsole has to be executed with the user that owns the file config/config.php

Current user id: 0

Owner id of config.php: 33

Try adding 'sudo -u #33' to the beginning of the command (without the single quotes)

If running with 'docker exec' try adding the option '-u 33' to the docker command (without the single quotes) -

Ich setz es aktuell gerade neu auf und versuch es mal mit dem "normalen" Lets Encrypt-Zertifikat und mit einem anderen Docker-Container.

Das CF-Zertifikat wählte ich, da ich es einfach für eine gute Idee hielt :)

-

Ich auch nicht aber bei einer TBW von 1.366PB, wollte ich es dann doch mal versuchen.

Falls Jemand anderes aktuell etwas sucht gibts die PM983 auch als M.2:https://geizhals.de/samsung-ssd-pm983-960gb-mz1lb960hajq-00007-a1870474.html

-

Ich wollte damals zwei bezahlbare, robuste und mit Power-Loss Protection ausgetstatte Cache-Drives.

Hab mich für zwei Samsung PM963 U.2 im Raid 1 entschieden.

Für die Austattung und Leistung relativ günstig:

-

Ich lege im NPM den Host, wähle Request a new SSL Certificate und anschließend DNS Challenge aus.

Die DNS Zone und den A-Eintrag gibts es bereits.

Wird DNS Challenge verwendet um den DNS-Eintrag inkl. Zertifikat anzufordern ?

Ich glaube nicht dass es Angriffe sind.

Selbst nach Deaktivierung von Brute-Force entstehen die Fehlermeldung die Fehlermeldung wird von dem Core-Modul, also von Nextcloud generiert.

Danke für die Tipps - Ich werd es mal versuchen

Deconz / Conbee II findet keine Geräte

in Deutsch

Posted

Das Configuration tool ist der Conbee-Stick.

Ich fürchte du musst die ganzen Lampen / Geräte neu hinzufügen.

Hast du ein Backup des Phoscon-Gateways welches du einspielen könntest ?

Wenn nicht wird es, je nach Anzahl, ein bisschen mühseelig, da du die Geräte wahrscheinlich wieder komplett zurücksetzen musst.

Mit einem Philips Dimmer geht das aber relativ schnell und einfach.